Una app falsa de Ledger robó $9.5M. Pasos inmediatos para los usuarios afectados.

Los mixers de criptomonedas prometen anonimato absoluto al mezclar transacciones, pero el análisis forense blockchain avanzado permite rastrear fondos robados.

Los wallet drainers son scripts maliciosos diseñados para vaciar billeteras de criptomonedas en segundos. Aprende cómo funcionan y cómo proteger tus fondos.

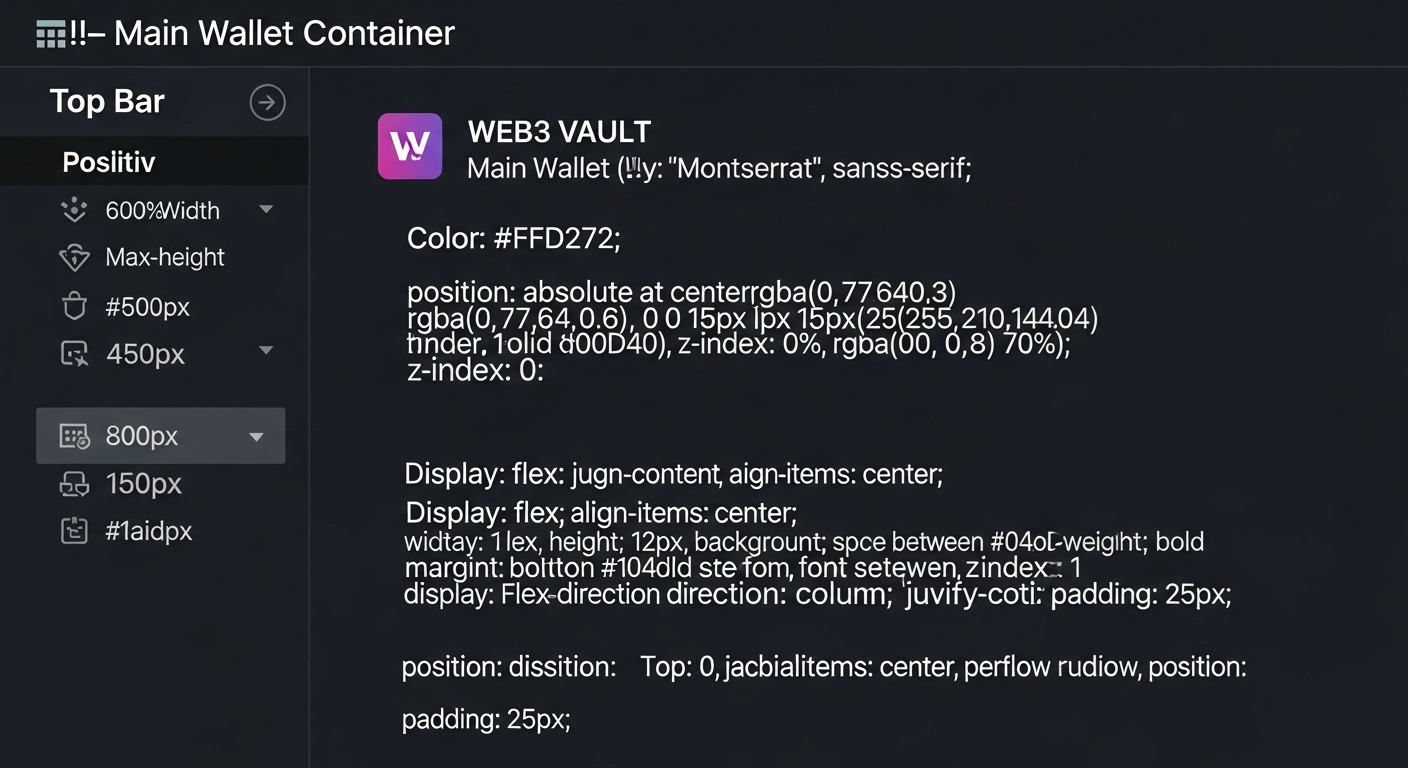

Descubre cómo las extensiones de navegador maliciosas roban tus criptomonedas y alteran tus transacciones. Aprende a proteger tus fondos y verificar tus complementos web.

Descubre los errores más comunes al usar billeteras frías como Ledger o Trezor, y aprende cómo asegurar correctamente tus criptomonedas para evitar robos y hackeos.

Aprende cómo los estafadores utilizan inteligencia artificial para clonar voces y crear deepfakes en ataques de ingeniería social, y cómo proteger tus criptomonedas.

Descubre qué es el secuestro de portapapeles o clipboard hijacking en criptomonedas, cómo los malwares cambian las direcciones de destino al copiar y pegar, y cómo proteger tus fondos.

Descubre qué son los ataques de polvo o dusting attacks en criptomonedas, por qué recibes tokens misteriosos en tu billetera y cómo mantener tus fondos seguros.

Análisis detallado de cómo opera el malware infostealer y las mejores prácticas para proteger tus billeteras cripto y frases semilla frente a exfiltraciones.

Descubre cómo operan las estafas de bots MEV y arbitraje en YouTube y redes sociales, cómo los contratos maliciosos roban tus criptomonedas y cómo protegerte.

Descubre cómo operan las estafas de recuperación de criptomonedas (recovery rooms), cómo identificar a falsos hackers y qué hacer para evitar perder dinero por segunda vez tras un fraude.

Descubre cómo operan las estafas de pig butchering, una táctica de fraude financiero que combina manipulación emocional e inversiones falsas en criptomonedas.

Descubre cómo los ataques de SIM swapping permiten a los hackers acceder a tus cuentas cripto y qué estrategias implementar para blindar tu número de teléfono.

Descubre cómo las aprobaciones ilimitadas en contratos inteligentes permiten a los atacantes vaciar billeteras cripto y cómo puedes revocar estos permisos.

Descubre cómo los estafadores utilizan airdrops falsos y aprobaciones de contratos inteligentes para vaciar billeteras Web3. Aprende a proteger tus criptomonedas.

Descubre qué es el address poisoning, cómo los estafadores engañan tu historial de transacciones y las mejores prácticas para proteger tus fondos de forma efectiva.

Guía paso a paso: acciones inmediatas, asegurar fondos, reportar a las autoridades y obtener ayuda profesional para la recuperación de activos.

Aprende sobre las tácticas de los estafadores: phishing, estafas románticas, rug pulls, ransomware y otras amenazas. Descubre cómo reconocerlas y evitarlas.

Principios prácticos de seguridad: proteger claves privadas, almacenamiento seguro, seguridad del dispositivo e inversión consciente.

Desmontando mitos sobre la recuperación cripto: cómo los activos digitales robados pueden rastrearse, congelarse y recuperarse exitosamente con la experiencia adecuada.

Cómo los criminales pasaron de exploits técnicos a atacar la psicología humana mediante estafas románticas, suplantación con IA y ataques físicos.

Descubre por qué las investigaciones manuales de criptomonedas se están volviendo obsoletas y cómo la IA acelera el lavado de dinero robado en segundos.

Cómo la inteligencia artificial generativa está reduciendo la barrera de entrada para criminales y escala exponencialmente las estafas con criptomonedas y la confianza sintética.

La narrativa sobre la IA en el crimen financiero a menudo se centra en deepfakes, pero el cambio más profundo está ocurriendo en cadena con la ejecución autónoma.

Aprende a reconocer señales de advertencia en todos los tipos de estafa: tácticas de presión, plataformas falsas, estafas románticas y señales técnicas antes de invertir.